ثغرة أوبونتو تشير إلى مخاطر متزايدة في تجربة العملاء ضمن البنية التحتية الرقمية

ثغرة أمنية في Ubuntu تسلط الضوء على المخاطر الخفية لتجربة المستخدم الرقمية

تلفت ثغرة أمنية تم تحديدها حديثًا في Ubuntu الانتباه إلى بُعد حاسم لكنه غالبًا ما يتم تجاهله في تجربة المستخدم: مرونة وأمن البنية التحتية الأساسية.

كشفت وحدة أبحاث التهديدات في Qualys عن CVE-2026-3888، وهي ثغرة تؤثر على التثبيتات الافتراضية لـ Ubuntu Desktop 24.04 وما بعده. تمكّن الثغرة مستخدمًا محليًا غير مميز من رفع الصلاحيات للوصول إلى صلاحيات الجذر من خلال استغلال التفاعلات بين مكونين قياسيين للنظام—snap-confine وsystemd-tmpfiles. وبينما يتطلب الاستغلال شروط توقيت محددة، فإن النتيجة المحتملة هي اختراق كامل للنظام.

يسلط هذا الاكتشاف الضوء على قضية أوسع في البيئات الرقمية الحديثة: المخاطر التي تنشأ ليس من عيوب معزولة، بل من تفاعل المكونات الموثوقة.

موثوقية البنية التحتية كضرورة لتجربة المستخدم

يتم تشكيل تجربة المستخدم بشكل متزايد من خلال أداء وموثوقية النظم البيئية الرقمية المعقدة. تقدم المؤسسات اليوم خدمات من خلال منصات مترابطة تعتمد على الحوسبة السحابية والبرمجيات مفتوحة المصدر وخطوط التوزيع المستمرة.

في هذه البيئة، يتوقع العملاء تفاعلات سلسة ومتواصلة دائمًا. لم تعد انقطاعات الخدمة أو الانتهاكات الأمنية أو انخفاض الأداء مقبولة ويمكن أن تؤدي بسرعة إلى تآكل الثقة.

تلعب أنظمة التشغيل مفتوحة المصدر مثل Ubuntu دورًا أساسيًا في تشغيل الخدمات الرقمية—من تطبيقات المؤسسات إلى المنصات الموجهة للعملاء. تجعل مرونتها وقابليتها للتوسع ضرورية لمبادرات التحول الرقمي.

ومع ذلك، فإن استخدامها الواسع يجعلها أيضًا نقاط ضعف حرجة. توضح المشكلة التي حددتها Qualys كيف يمكن لعمليات النظام الروتينية—مثل إدارة الملفات المؤقتة—أن تشكل مخاطر عند دمجها بطرق غير متوقعة.

بالنسبة لقادة تجربة المستخدم، يعزز هذا الحاجة إلى النظر إلى البنية التحتية ليس فقط كأصل تقني، بل كمكون أساسي لتقديم الخدمات.

الموقع الاستراتيجي لـ Qualys في حماية استباقية

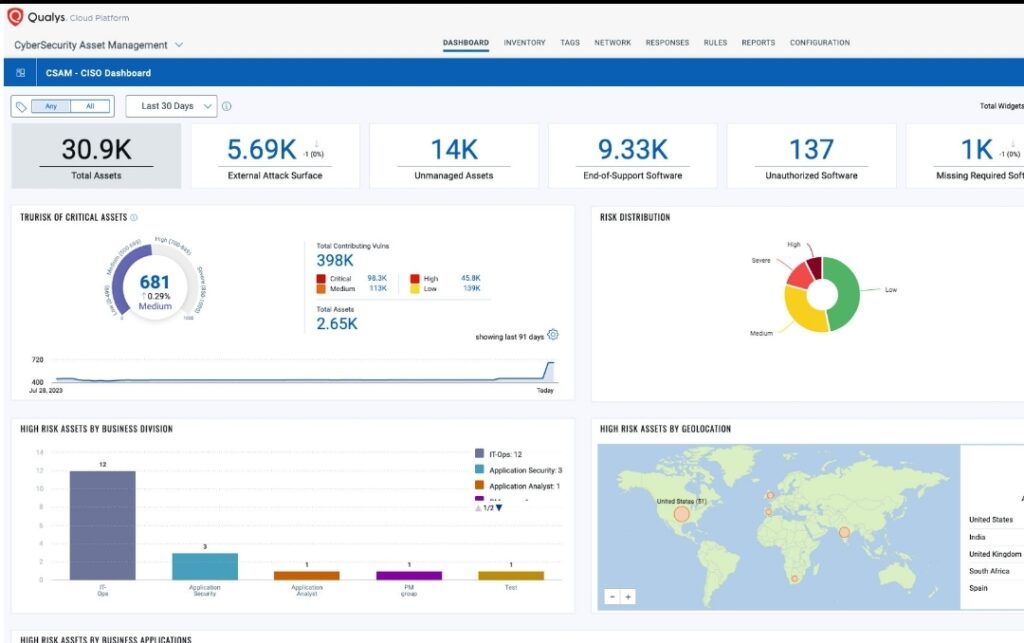

تواصل Qualys تعزيز موقعها كمزود للمعلومات الأمنية المستمرة. يتماشى اكتشاف CVE-2026-3888 مع تركيزها الأوسع على الكشف الاستباقي عن الثغرات ورؤية المخاطر في الوقت الفعلي.

من خلال تحديد عيب متجذر في تفاعل المكونات، بدلاً من نقطة ضعف واحدة، تظهر Qualys مستوى أعمق من أبحاث التهديدات. يعكس هذا النهج الطبيعة المتطورة للأمن السيبراني، حيث تنشأ المخاطر بشكل متزايد من تعقيد النظام.

يدعم إدخال معرف كشف مخصص (QID 386810) استراتيجية تعتمد على المنصة. يتيح للمؤسسات تحديد التعرض بسرعة واتخاذ إجراء تصحيحي ضمن سير العمل الحالي.

من منظور تجاري، يعزز هذا دور Qualys في مساعدة المؤسسات على الحفاظ على بيئات آمنة ومستقرة—وهو شرط أساسي لتقديم تجربة مستخدم متسقة.

فهم الديناميكيات التقنية

تنبع الثغرة من التفاعل بين snap-confine وsystemd-tmpfiles—مكونين قياسيين ضمن بيئات Ubuntu.

يعد Snap-confine جزءًا من نظام Snap البيئي، مسؤولاً عن إدارة تنفيذ التطبيقات وحصرها. من ناحية أخرى، يتعامل Systemd-tmpfiles مع إنشاء وتنظيف الدلائل المؤقتة.

في ظل ظروف معينة، يمكن التلاعب بإدارة هذه الدلائل المؤقتة. يمكن للمهاجم استغلال هذا السلوك للتأثير على عمليات نظام الملفات التي يقوم بها snap-confine، مما يؤدي في النهاية إلى الوصول غير المصرح به إلى الموارد المميزة.

نظرًا لأن الاستغلال لا يتطلب صلاحيات إدارية، فإنه يمثل خطرًا كبيرًا في البيئات متعددة المستخدمين. بمرور الوقت، وضمن إطار زمني محدد، يمكن للمهاجم رفع الصلاحيات إلى وصول كامل للجذر.

يؤكد هذا النوع من الثغرات على تحدٍ حاسم: ضمان حماية ليس فقط على مستوى المكونات، ولكن عبر التفاعلات التي تحدد الأنظمة الحديثة.

آثار تجربة المستخدم: من مخاطر الخلفية إلى تأثير الواجهة الأمامية

على الرغم من أن الثغرة موجودة في عمق بنية النظام، إلا أن تأثيرها يمكن أن يمتد مباشرة إلى التجارب الموجهة للعملاء.

يمكن أن يؤدي نظام مخترق إلى انقطاعات أو تدهور في الخدمة أو وصول غير مصرح به للبيانات. بالنسبة للعملاء، قد يظهر هذا كمعاملات فاشلة أو أوقات استجابة أبطأ أو مخاوف بشأن سلامة البيانات.

في قطاعات مثل التجارة الإلكترونية والخدمات المالية وSaaS، يمكن أن يكون لهذه الاضطرابات عواقب فورية—تتراوح من فقدان الإيرادات إلى الإضرار بالسمعة.

يساعد الكشف الاستباقي عن الثغرات والتصحيح في الوقت المناسب على تخفيف هذه المخاطر قبل أن تؤثر على المستخدمين. وهذا يقلل من الاحتكاك التشغيلي ويقلل من وقت التوقف ويضمن استمرارية الخدمة.

تلعب حماية أيضًا دورًا رئيسيًا في بناء الثقة. قد لا يرى العملاء الأنظمة الأساسية، لكنهم يختبرون موثوقيتها. الأداء المتسق وحماية البيانات ضروريان للحفاظ على الثقة في التفاعلات الرقمية.

الآثار الصناعية الأوسع

يعكس اكتشاف CVE-2026-3888 تحولاً أوسع في كيفية اقتراب المؤسسات من الأمن السيبراني.

مع تزايد نمطية النظم البيئية التكنولوجية، تظهر الثغرات بشكل متزايد من التفاعل بين المكونات بدلاً من العيوب الفردية. يتطلب هذا نهجًا أكثر شمولية للأمن—نهج يأخذ في الاعتبار دورة حياة النظام بأكملها.

تستجيب المؤسسات من خلال الاستثمار في المراقبة المستمرة وأدوات الكشف الآلية ومنصات حماية المتكاملة. هناك أيضًا تركيز متزايد على بنى انعدام الثقة ودورات إدارة التصحيحات الأسرع.

من منظور تنافسي، ستكون المؤسسات التي يمكنها ضمان مستويات أعلى من مرونة النظام في وضع أفضل لتقديم تجربة مستخدم موثوقة وبناء ثقة طويلة الأجل.

التوقعات المستقبلية: حماية كأساس لتجربة المستخدم

يصبح التقاطع بين الأمن السيبراني وتجربة المستخدم أكثر وضوحًا مع تسارع التحول الرقمي.

لم تعد المؤسسات قادرة على التعامل مع حماية كوظيفة مكتبية خلفية. بدلاً من ذلك، يجب أن تكون مدمجة في تصميم وتشغيل تجربة المستخدم.

تسلط الحوادث مثل هذه الضوء على أهمية توقع المخاطر قبل أن تتحقق. أصبح منع الاضطرابات بنفس أهمية الاستجابة لها.

بالنظر إلى المستقبل، سيحتاج قادة تجربة المستخدم إلى العمل بشكل أوثق مع فرق تقنية المعلومات وحماية لضمان أن مرونة البنية التحتية تدعم الأهداف التجارية. يتضمن ذلك دمج مقاييس حماية في أطر قياس تجربة المستخدم ومواءمة الاستثمارات التقنية مع نتائج الخبرة.

في بيئة تكون فيها الثقة عامل تمييز رئيسي، ستحدد القدرة على تقديم تجارب آمنة وموثوقة الميزة التنافسية.

النقاط الرئيسية

- ثغرة Ubuntu الحرجة تتيح اختراق النظام بالكامل

تسمح الثغرة في Ubuntu للمستخدمين المحليين برفع الصلاحيات للوصول إلى صلاحيات الجذر، مما يخلق خطرًا كبيرًا لبيئات المؤسسات، خاصة تلك التي تضم مستخدمين متعددين. - تفاعلات النظام تظهر كخطر أمني رئيسي

تسلط المشكلة التي حددتها وحدة أبحاث التهديدات في Qualys الضوء على كيف يمكن أن تنشأ الثغرات من تفاعل المكونات الموثوقة—وليس فقط من نقاط الضعف المستقلة. - أمن البنية التحتية يؤثر بشكل مباشر على تجربة المستخدم

يمكن أن تؤدي ثغرات الخلفية إلى انقطاعات أو انخفاض في الأداء أو مخاطر على البيانات، وكلها تؤثر على ثقة العملاء واستمرارية الخدمة. - الكشف الاستباقي والتصحيح ضروريان لمرونة تجربة المستخدم

يتيح التحديد المبكر، المدعوم بحلول من Qualys، للمؤسسات تخفيف المخاطر قبل أن تعطل رحلات العملاء. - حماية تصبح عامل تمييز تنافسي في تجربة المستخدم

المؤسسات التي تضمن بيئات رقمية مستقرة وآمنة في وضع أفضل لتقديم تجارب متسقة وبناء ثقة العملاء على المدى الطويل.

ظهر المنشور Ubuntu Vulnerability Signals Rising CX Risks in Digital Infrastructure أولاً على CX Quest.

قد يعجبك أيضاً

توسعت Flow Traders في الأصول الرمزية من خلال منصة تداول فوق العداد (OTC) على مدار الساعة طوال أيام الأسبوع.

أصول صناديق الاستثمار المتداولة للكريبتو ترتفع بـ 12 مليار دولار وسط التوترات الجيوسياسية بين إيران والولايات المتحدة