Zcash est-il déjà résistant aux ordinateurs quantiques ? Les experts se prononcent

Un débat sur X cette semaine a mis en lumière une question fondamentale pour la confidentialité on-chain : lorsque les ordinateurs quantiques seront capables de briser la cryptographie à courbe elliptique (ECC), pourront-ils rétroactivement désanonymiser chaque transaction jamais effectuée avec des cryptomonnaies de confidentialité comme Zcash ?

Nic Carter, cofondateur de Coin Metrics et partenaire chez Castle Island Ventures, a soutenu que la réponse est effectivement oui pour la plupart des cryptomonnaies de confidentialité. "Pour les cryptomonnaies de confidentialité, même si elles migrent vers des schémas cryptographiques post-quantiques, toutes les transactions historiques antérieures à cette migration peuvent être décryptées", a-t-il déclaré le 30 octobre 2025. "Donc toutes les transactions historiques seront dépouillées de leur confidentialité dans >~5 ans. Tout est construit sur l'ECC."

L'argument de Carter est basé sur "récolter maintenant, décrypter plus tard". Les attaquants n'ont pas besoin de vous pirater aujourd'hui. Ils copient simplement les données maintenant et les déchiffrent une fois que le quantique est assez puissant. Sur les blockchains, ce problème est pire car les données sont déjà publiques et permanentes. "Les blockchains sont particulièrement vulnérables face au quantique car normalement la stratégie quantique est 'récolter maintenant décrypter plus tard', donc les adversaires doivent récolter préventivement le trafic, mais les blockchains... publient... tout... pour toujours."

Il a spécifiquement averti que même si une cryptomonnaie de confidentialité passe à des signatures résistantes au quantique à l'avenir, l'ancienne activité reste exposée une fois que l'ECC tombe. "Bien que les cryptomonnaies de confidentialité puissent adopter des signatures post-quantiques, comprenez que toutes les adresses précédemment cachées, les relations entre adresses, etc., seront révélées une fois l'ECC brisé", a déclaré Carter. "Et évidemment tout est on-chain donc vous n'avez même pas besoin de récolter le trafic aujourd'hui."

Zcash est-il déjà résistant au quantique ?

Cette affirmation a déclenché une réaction des partisans de Zcash, qui soutiennent que Zcash est structurellement différent de quelque chose comme Monero.

Mert Mumtaz (Helius) a convenu que l'avertissement de Carter s'applique à "de nombreuses cryptomonnaies de confidentialité comme Monero", mais a déclaré que ce n'est "pas nécessairement vrai pour la confidentialité de Zcash, étant donné l'opsec avancée". Il a reconnu que "l'opsec avancée n'est pas la norme", mais a déclaré que si elle est suivie, les utilisateurs de Zcash "obtiennent certaines garanties concernant les fuites d'informations". Il a également déclaré que "certaines choses sont en cours pour rendre cela encore plus fort", faisant référence aux recherches de l'ingénieur Zcash Sean Bowe.

La position de Bowe est que le pool entièrement protégé de Zcash ne met tout simplement pas les informations critiques de l'expéditeur/destinataire sur le registre en premier lieu. "Il n'y a pas d'ordinateur quantique ou d'IA puissante qui pourra regarder en arrière la blockchain Zcash dans 1000 ans et déterminer qui a effectué chaque transaction entièrement protégée", a déclaré Bowe en juillet de cette année. "Cette information, entre autres, ne touche même jamais le registre. Elle a déjà disparu." Sa condition est claire : "Pour être certain de votre confidentialité, vous devez commencer par utiliser Zcash protégé. Vous ne pouvez presque pas commencer autrement."

Carter reconnaît partiellement cela. "Zec est certainement en avance sur tout le monde en ce qui concerne la préparation quantique, je ne le nie pas", a-t-il déclaré. Mais il a qualifié le cadrage "déjà résistant au quantique" d'irréaliste en pratique.

Il a soutenu que l'histoire de confidentialité à long terme de Zcash dépend d'hypothèses très fortes qui se brisent souvent dans le monde réel : "suppose que la clé publique n'est jamais connue. suppose : pas de collecte de métadonnées, pas de fuites de clés d'échange, confidentialité parfaite des métadonnées."

Il a ajouté que les pools protégés de Zcash — Sprout, Sapling, Orchard — "s'appuient toujours sur l'ECC pour l'échange de clés, les clés de visualisation, la vérification des preuves, qui sont tous brisés" sous un adversaire quantique puissant. Sa conclusion : "irréaliste de dire que la confidentialité de Zec est parfaitement résistante au quantique. Les liens entre adresses sont encodés pour toujours sur la blockchain, vous et Sean le savez. Stocker maintenant décrypter plus tard s'applique toujours."

En d'autres termes : les constructeurs de Zcash disent que si vous restez entièrement protégé, la chaîne elle-même ne donnera pas aux attaquants quantiques une carte claire de qui a payé qui. Carter dit que dans le monde réel, les utilisateurs fuient, les échanges fuient, les métadonnées fuient — et une fois que l'ECC est brisé, ces fuites plus le registre permanent suffisent à défaire la confidentialité de toute façon.

Une dernière note : lorsqu'on lui a demandé directement, Carter a nié détenir du ZEC. "Non."

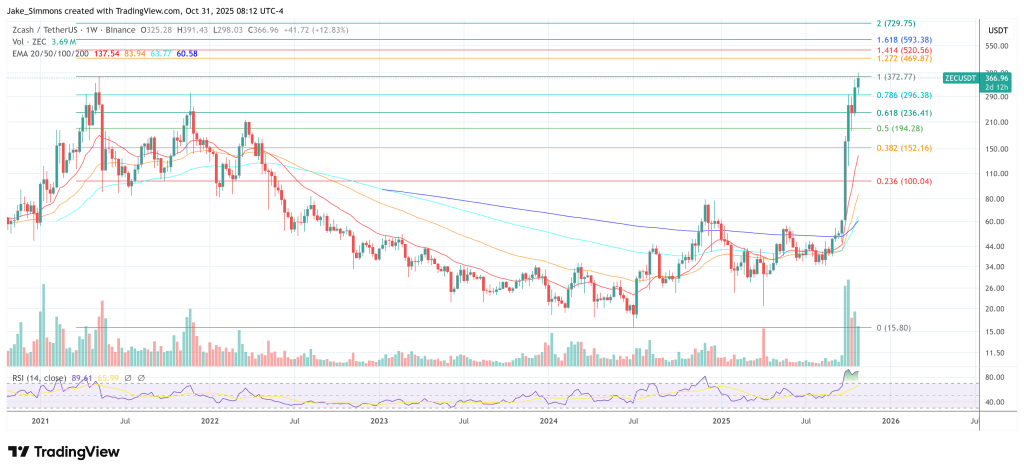

Au moment de la publication, ZEC se négociait à 366 $.

Vous aimerez peut-être aussi

Quand le PDG lit le script : Brian Armstrong de Coinbase a-t-il manipulé un marché ?

Actualités Crypto Aujourd'hui : Le Prix de Sei Pourrait Rallier alors que le Listing sur Robinhood Stimule l'Engouement des Investisseurs