Ubuntuの脆弱性がデジタルインフラにおけるCXリスクの上昇を示唆

Ubuntuのセキュリティー脆弱性がデジタルカスタマーエクスペリエンスに潜むリスクを浮き彫りに

Ubuntuで新たに特定された脆弱性は、カスタマーエクスペリエンスにおける重要でありながら見過ごされがちな側面、すなわち基盤インフラストラクチャの回復力とセキュリティーに注目を集めています。

Qualys Threat Research Unitは、Ubuntu Desktop 24.04以降のデフォルトインストールに影響を及ぼす欠陥であるCVE-2026-3888を開示しました。この脆弱性により、ローカルの非特権ユーザーが、snap-confineとsystemd-tmpfilesという2つの標準システムコンポーネント間の相互作用を悪用することで、root権限への特権昇格が可能になります。悪用には特定のタイミング条件が必要ですが、結果としてシステム全体が侵害される可能性があります。

この発見は、現代のデジタル環境におけるより広範な問題を浮き彫りにしています。すなわち、孤立した欠陥からではなく、信頼されたコンポーネント間の相互作用から生じるリスクです。

CXの必須要件としてのインフラストラクチャの信頼性

ユーザー体験は、複雑なデジタルエコシステムのパフォーマンスと信頼性によってますます形作られています。今日の組織は、クラウドコンピューティングインフラストラクチャ、オープンソースソフトウェア、継続的デプロイメントパイプラインに依存する相互接続されたプラットフォームを通じてサービスを提供しています。

この環境において、顧客はシームレスで常時稼働するインタラクションを期待しています。サービスの中断、セキュリティー侵害、またはパフォーマンスの低下はもはや許容されず、信頼を急速に損なう可能性があります。

Ubuntuなどのオープンソースオペレーティングシステムは、エンタープライズアプリケーションから顧客向けプラットフォームまで、デジタルサービスを支える基礎的な役割を果たしています。その柔軟性と拡張性により、デジタルトランスフォーメーション施策に不可欠なものとなっています。

しかし、その広範な使用は、同時に重要な脆弱性ポイントにもなります。Qualysが特定した問題は、一時ファイル管理などの日常的なシステムプロセスが、予期しない方法で組み合わされた場合にリスクをもたらす可能性があることを示しています。

CXリーダーにとって、これはインフラストラクチャを単なるIT資産としてではなく、エクスペリエンス提供のコアコンポーネントとして捉える必要性を強調しています。

プロアクティブなセキュリティーにおけるQualysの戦略的ポジショニング

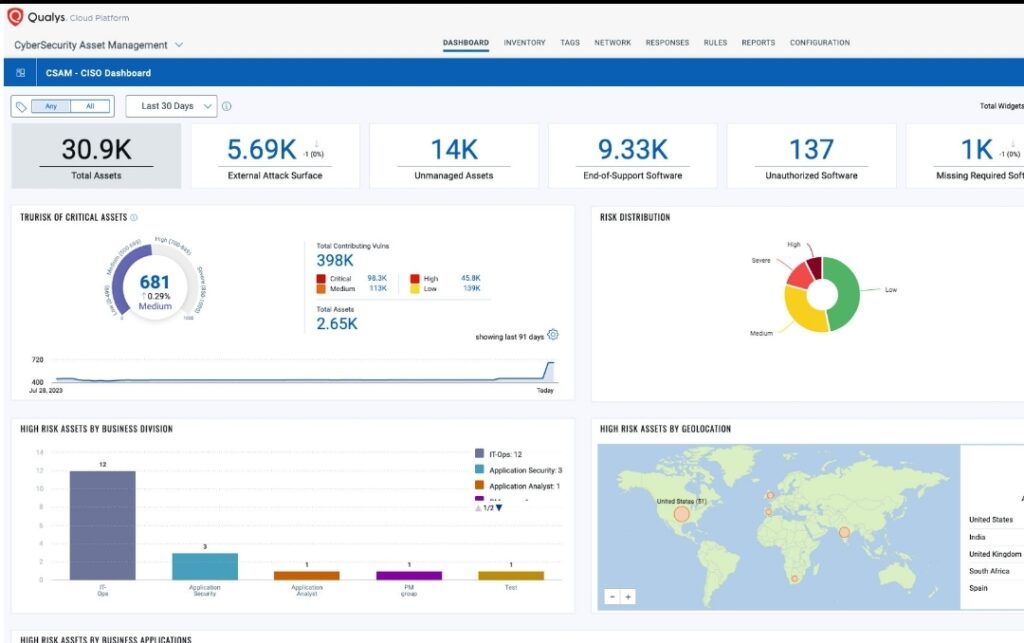

Qualysは、継続的なセキュリティーインテリジェンスのプロバイダーとしての地位を強化し続けています。CVE-2026-3888の発見は、プロアクティブな脆弱性検出とリアルタイムリスクモニタリングへの広範な焦点と一致しています。

単一ポイントの弱点ではなく、コンポーネントの相互作用に根ざした欠陥を特定することで、Qualysはより深いレベルの脅威調査を実証しています。このアプローチは、システムの複雑さからリスクがますます生じるサイバーセキュリティーの進化する性質を反映しています。

専用の検出識別子(QID 386810)の導入は、プラットフォーム主導の戦略をさらにサポートします。これにより、組織は既存のワークフロー内で迅速に露出を特定し、是正措置を講じることができます。

ビジネスの観点から、これは企業が安全で安定した環境を維持するのを支援するというQualysの役割を強化するものであり、一貫したユーザー体験を提供するための必須要件です。

技術的動態の理解

この脆弱性は、Ubuntu環境内の2つの標準コンポーネントであるsnap-confineとsystemd-tmpfilesの相互作用に起因しています。

Snap-confineはSnapエコシステムの一部であり、アプリケーションの実行と隔離を管理する責任があります。一方、systemd-tmpfilesは、一時ディレクトリの作成とクリーンアップを処理します。

特定の条件下で、これらの一時ディレクトリの管理が操作される可能性があります。攻撃者はこの動作を悪用して、snap-confineによって実行されるファイルシステム操作に影響を与え、最終的に特権リソースへの不正アクセスを取得できます。

この悪用には管理者権限が必要ないため、複数アカウントの運用環境において重大なリスクをもたらします。時間の経過とともに、特定の時間枠内で、攻撃者は完全なrootアクセスへの特権昇格が可能になります。

このタイプの脆弱性は、コンポーネントレベルだけでなく、現代のシステムを定義する相互作用全体にわたってセキュリティーを確保するという重要な課題を強調しています。

CXへの影響:バックエンドリスクからフロントエンドインパクトへ

脆弱性はシステムアーキテクチャの深部に存在しますが、その影響は顧客向けエクスペリエンスに直接及ぶ可能性があります。

侵害されたシステムは、停止、サービスの低下、または不正なデータアクセスにつながる可能性があります。顧客にとって、これは取引の失敗、応答時間の遅延、またはデータ整合性に関する懸念として現れる可能性があります。

Eコマース、金融サービス、SaaSなどのセクターでは、これらの混乱は、収益の損失から評判の損傷に至るまで、即座に影響を及ぼす可能性があります。

プロアクティブな脆弱性検出とタイムリーなパッチ適用は、ユーザーに影響を与える前にこれらのリスクを軽減するのに役立ちます。これにより、運用上の摩擦が減少し、ダウンタイムが最小化され、サービスの継続性が確保されます。

セキュリティーは、信頼構築においても重要な役割を果たします。顧客は基盤となるシステムを見ることはないかもしれませんが、その信頼性を体験します。一貫したパフォーマンスとデータ保護は、デジタルインタラクションにおける信頼を維持するために不可欠です。

より広範な業界への影響

CVE-2026-3888の発見は、組織がサイバーセキュリティーにアプローチする方法における広範なシフトを反映しています。

テクノロジーエコシステムがよりモジュール化されるにつれて、脆弱性は個々の欠陥からではなく、コンポーネント間の相互作用からますます発生しています。これには、システムライフサイクル全体を考慮する、よりホリスティックなセキュリティーアプローチが必要です。

企業は、継続的な監視、自動検出ツール、統合されたセキュリティープラットフォームへの投資で対応しています。ゼロトラストアーキテクチャとより迅速なパッチ管理サイクルへの重点も高まっています。

競争の観点から、より高いレベルのシステム回復力を確保できる組織は、信頼性の高いユーザー体験を提供し、長期的な信頼を構築するためのより良い立場に立つことができます。

将来の展望:CXの基盤としてのセキュリティー

デジタルトランスフォーメーションが加速するにつれて、サイバーセキュリティーとユーザー体験の交差点がより顕著になっています。

組織は、もはやセキュリティーをバックオフィス機能として扱うことはできません。代わりに、ユーザー体験の設計と運用に組み込まれる必要があります。

このようなインシデントは、リスクが現実化する前にそれを予測することの重要性を強調しています。混乱の防止は、それへの対応と同じくらい重要になっています。

今後、CXリーダーは、インフラストラクチャの回復力がビジネス目標をサポートすることを確実にするために、ITおよびセキュリティーチームとより緊密に協力する必要があります。これには、セキュリティーメトリクスをCX測定フレームワークに統合し、テクノロジー投資をエクスペリエンス成果と整合させることが含まれます。

信頼が重要な差別化要因である環境において、安全で信頼性の高いエクスペリエンスを提供する能力が競争上の優位性を定義します。

重要なポイント

- 重大なUbuntu脆弱性によりシステム全体の侵害が可能に

Ubuntuの欠陥により、ローカルユーザーがroot権限への特権昇格が可能になり、特に複数のユーザーを持つエンタープライズ環境に重大なリスクをもたらします。 - システムの相互作用が主要なセキュリティーリスクとして浮上

Qualys Threat Research Unitが特定した問題は、単独の弱点だけでなく、信頼されたコンポーネント間の相互作用から脆弱性がどのように発生するかを強調しています。 - インフラストラクチャセキュリティーがユーザー体験に直接影響

バックエンドの脆弱性は、停止、パフォーマンスの低下、またはデータリスクにつながる可能性があり、これらすべてが顧客の信頼とサービスの継続性に影響します。 - プロアクティブな検出とパッチ適用がCXの回復力に不可欠

Qualysのソリューションでサポートされる早期特定により、組織は顧客ジャーニーを妨げる前にリスクを軽減できます。 - セキュリティーがCXにおける競争上の差別化要因に

安定した安全なデジタル環境を確保する組織は、一貫したエクスペリエンスを提供し、長期的な顧客の信頼を構築するためのより良い立場にあります。

投稿 Ubuntu Vulnerability Signals Rising CX Risks in Digital Infrastructure は CX Quest に最初に掲載されました。

関連コンテンツ

SEC、BitClout創業者ナデル・アル=ナジ氏に対する訴訟を取り下げ

Flow Tradersは、24時間365日の店頭取引プラットフォームを通じてトークン化資産に事業を拡大します。