Systemy Zatoki zaatakowane falą cyberataków związanych z wojną

- 100 ataków w ciągu pierwszych 72 godzin wojny

- Hakerzy atakują banki, operatorów telekomunikacyjnych i lotniska

- Niewielkie zakłócenia pomimo wzrostu

Cyberataki na instytucje w regionie Zatoki gwałtownie wzrosły wraz z eskalacją działań wojskowych USA i Izraela przeciwko Iranowi, co pokazuje, jak współczesne konflikty przenikają do infrastruktury cyfrowej i wpływają na kluczowe branże.

Banki, operatorzy telekomunikacyjni, systemy lotnicze i platformy rządowe w całym regionie Zatoki zostały zaatakowane, zgodnie z informacjami firm zajmujących się cyberbezpieczeństwem i wywiadem, monitorujących fora w dark webie – ukrytej części internetu umożliwiającej użytkownikom anonimowe działanie – oraz platformy komunikacyjne takie jak Telegram.

Ponad 60 grup hakerskich lub kolektywów zmobilizowało się w ciągu kilku godzin od rozpoczęcia konfliktu, a ponad 100 incydentów cybernetycznych odnotowano na Bliskim Wschodzie w ciągu pierwszych 72 godzin, twierdzą analitycy.

Większość ataków była stosunkowo mało zaawansowana, a zakłócenia operacyjne były jak dotąd ograniczone.

Jednak łatwość przeprowadzania takich ataków obniża barierę dla zakłóceń. Obejmuje to dewastację stron internetowych, ataki typu distributed-denial-of-service (DDoS) – gdy strona internetowa jest przytłoczona ruchem, co czyni ją niezdatną do użytku – oraz próby włamań do systemów finansowych i rządowych.

„Za 100 dolarów możesz uzyskać dostęp do zestawu narzędzi DDoS na miesiąc i przeprowadzić nieograniczoną liczbę ataków", powiedział Manohar Reddy Pagilla, badacz zagrożeń w firmie cyberbezpieczeństwa CloudSEK. Skradzione dane uwierzytelniające firm krążące na rynkach cyberprzestępczości mogą kosztować zaledwie 10 dolarów, dodał.

Cele odzwierciedlają strategiczne znaczenie gospodarek Zatoki dla światowej energii i handlu.

Wśród podmiotów wymienionych w zgłoszeniach ataków znajdują się saudyjski Riyad Bank i Al Rajhi Bank, Port Lotniczy Kuwejt, bahrajński Batelco, operator telekomunikacyjny ZEA du oraz szereg ministerstw rządowych w GCC.

Firmy nie odpowiedziały jeszcze na prośby o komentarz.

„Cyberataki na infrastrukturę energetyczną, porty i systemy lotnicze mogą stworzyć nieprzewidywalne warunki rynkowe, zatrzymać eksport i wywołać kaskadowe niedobory towarów takich jak ropa", powiedział Morey Haber, główny doradca ds. bezpieczeństwa w firmie zarządzającej oprogramowaniem BeyondTrust.

Region Zatoki jest szczególnie narażony. Systemy cyfrowe potwierdzają harmonogramy wysyłek ropy, operacje lotnicze i transakcje finansowe w węzłach takich jak Dubaj, Rijad i Doha.

Średni koszt naruszenia cyberbezpieczeństwa na Bliskim Wschodzie wynosi około 8 milionów dolarów, prawie dwukrotnie więcej niż średnia światowa wynosząca 4,45 miliona dolarów, według Światowego Forum Ekonomicznego.

Rządy w całym GCC inwestują w cyfrową obronę, a przewiduje się, że regionalny rynek wywiadu dotyczącego cyberzagrożeń przekroczy 31 miliardów dolarów do 2030 roku.

„Skutki cybernetyczne eskalacji [pomiędzy USA-Izraelem a Iranem] już wpływają na gospodarki Zatoki głównie poprzez zakłócenia i koszty obronne, a nie potwierdzone destrukcyjne ataki i konkretne liczby dotyczące ich bezpośrednich kosztów finansowych", powiedział Marwan Hachem, założyciel firmy cyberbezpieczeństwa FearsOff.

Chociaż gotowość Zatoki jest silniejsza niż dekadę temu, Haber powiedział, że przygotowanie wciąż różni się w zależności od sektora. „Utrzymujące się słabości dotyczą bezpieczeństwa tożsamości, dostępu stron trzecich, widoczności technologii operacyjnej oraz koordynacji między publicznymi i prywatnymi podmiotami reagującymi".

Wiele ataków wydaje się być zaprojektowanych w celu generowania rozgłosu, a nie trwałych zakłóceń. „Robią dużo hałasu", powiedział Pagilla.

Kolektywy haktywistów, operatorzy ransomware – cyberprzestępcy, którzy blokują dane ofiar i żądają zapłaty za przywrócenie dostępu – oraz pośrednicy w handlu skradzionymi danymi są najbardziej aktywni. Analitycy twierdzą, że takie grupy często wyolbrzymiają ataki na głośne organizacje, aby zaszkodzić reputacji i wzmocnić przesłanie polityczne.

Kilka grup haktywistów związanych z Iranem, w tym Handala, DieNet i Ghost Princess, przyznało się do odpowiedzialności za ataki na regionalną infrastrukturę podczas najnowszej eskalacji, według CloudSEK.

Nawet krótkie zakłócenie usługi może nieść znaczne koszty, twierdzą analitycy. Jeśli system bankowy jest offline przez zaledwie kilka minut, może to przełożyć się na miliony dolarów w przerwanych transakcjach.

Banki ZEA Abu Dhabi Commercial Bank i First Abu Dhabi Bank zgłosiły przedłużające się przerwy w ciągu ostatniego tygodnia, chociaż nie można potwierdzić, czy były one związane z cyberatakami. Żaden z banków nie odpowiedział na prośbę AGBI o komentarz.

Więcej wiadomości o konflikcie z Iranem

- Panika wojenna w Iranie popycha ceny ropy do czteroletniego szczytu

- Irańskie portfele przenoszą miliony w kryptowalutach pomimo blokady internetu

- Banki ZEA mogą wytrzymać presję wojny z Iranem, mówi gubernator

Wpływ finansowy rzadko jest natychmiastowy. Straty zwykle pojawiają się z czasem, szczególnie gdy skradzione dane zaczynają krążyć na podziemnych rynkach.

Gdy dane uwierzytelniające lub dane wewnętrzne zostaną ujawnione i sprzedane, dotknięte firmy pozostają narażone. Często spotykają się z powtarzającymi się próbami włamań przez miesiące, gdy atakujący wykorzystują te informacje.

„Teraz, gdy region znalazł się na radarze atakujących, implikacje prawdopodobnie pojawią się w ciągu najbliższych sześciu miesięcy do roku", powiedział Pagilla.

Operacje cybernetyczne od dawna występują w konfrontacji geopolitycznej. Robak Stuxnet – powszechnie przypisywany wywiadowi USA i Izraela – sabotował irańskie wirówki jądrowe ponad dekadę temu.

Kampanie Rosji przeciwko Ukrainie pokazały, jak narzędzia cybernetyczne mogą zakłócać sieci energetyczne, wdrażać destrukcyjne oprogramowanie szkodliwe i kształtować przepływy informacji na dużą skalę. Atak NotPetya z 2017 roku, na przykład, początkowo celował w sieci ukraińskie, ale rozprzestrzenił się globalnie i spowodował szacowane 10 miliardów dolarów strat dla międzynarodowych firm, według badaczy.

„Długoterminową implikacją jest to, że operacje cybernetyczne są teraz w pełni zintegrowane z konfliktem wojskowym", powiedział Hachem.

„Dla wysoce zdigitalizowanych gospodarek Zatoki odporność cybernetyczna i ochrona systemów finansowych i energetycznych staną się jeszcze bardziej krytycznym elementem bezpieczeństwa narodowego", dodał.

Możesz także polubić

Wiadomości Bitcoin: Bhutan Przesyła 175 BTC, Odpływy Państwowych BTC Osiągają 42 mln USD

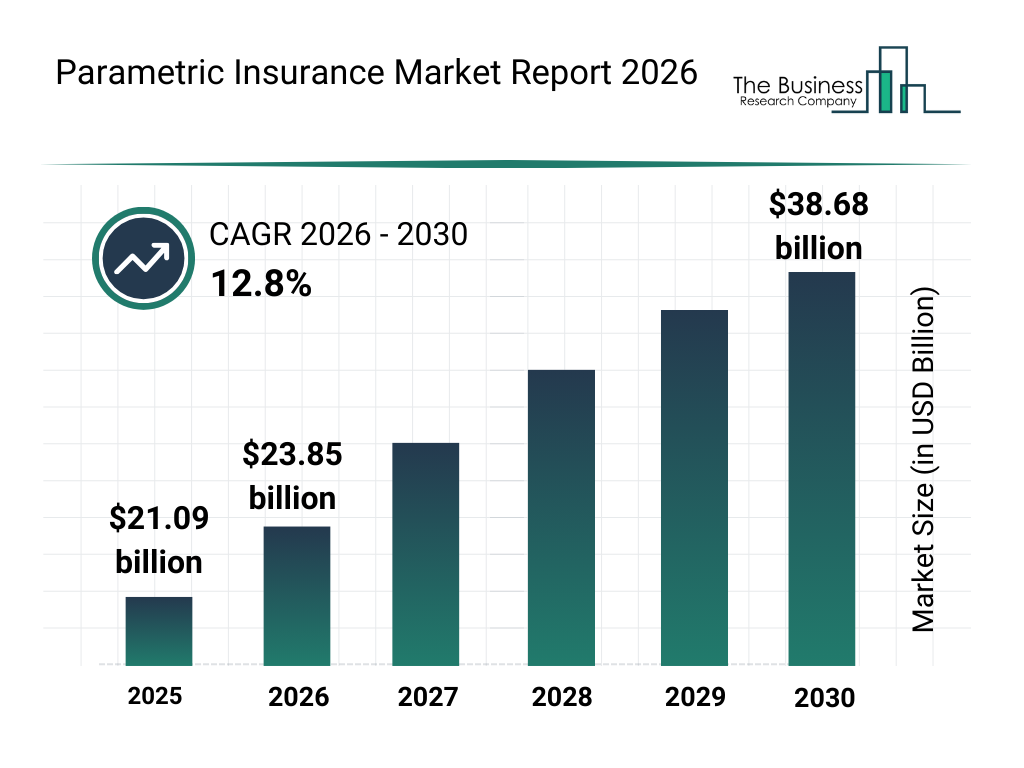

Statystyki branży ubezpieczeń parametrycznych 2026: Aktualne trendy wypłat