Фальшива кампанія додатку "Red Alert": уроки CX від експлуатації шкідливого ПЗ у кризових ситуаціях

Коли паніка стає корисним навантаженням: що керівники CX повинні засвоїти з кампанії фальшивого застосунку "Red Alert"

Уявіть собі це.

Ваш телефон вібрує о 2:17 ночі.

Повідомлення стверджує, що це термінове оновлення життєво важливого застосунку екстреної допомоги.

Ви натискаєте. Ви встановлюєте. І ви довіряєте.

А тепер уявіть, що ваші клієнти роблять те саме.

Це реальна історія останньої загрози, виявленої . Компанія виявила шкідливу Android-кампанію, що поширює фальшиву версію ізраїльського застосунку екстреного сповіщення "Red Alert". Легітимний застосунок керується . Фальшива версія переконливо його імітує.

Результат? Вкрадені SMS-дані, списки контактів та точна інформація про місцезнаходження. Все зібране під прикриттям терміновості та громадської безпеки.

Для керівників CX та EX це не просто заголовок про кібербезпеку. Це майстер-клас з руйнування довіри, фрагментації шляху та експлуатації кризи.

Давайте розберемо, що сталося і що це означає для стратегії клієнтського досвіду.

Що сталося в кампанії фальшивого застосунку "Red Alert"?

Коротко: зловмисники використали кризову терміновість для поширення троянізованого Android-застосунку через підробку SMS.

Згідно зі звітом про аналіз загроз CloudSEK, зловмисники поширювали фальшивий APK, який імітував офіційний ізраїльський застосунок екстреного попередження "Red Alert". Кампанія з'явилася на тлі триваючого ізраїльсько-іранського конфлікту, коли попит громадськості на сповіщення в режимі реального часу різко зріс.

Шкідливий застосунок:

- Точно відтворював користувацький інтерфейс легітимного застосунку

- Запитував дозволи високого ризику під час онбордингу

- Збирав SMS-дані, контакти та точне місцезнаходження

- Передавав дані на інфраструктуру, контрольовану зловмисниками

Він навіть продовжував надавати функціонал у стилі сповіщень для підтримки довіри.

Ця деталь критична.

Шкідлива програма не просто атакувала. Вона підтримувала ілюзію цінності.

Чому керівники CX та EX повинні це турбувати?

Тому що ця кампанія зброїть саме стовпи сучасного клієнтського досвіду: довіру, терміновість та цифрову залежність.

Сучасні екосистеми CX покладаються на:

- Повідомлення в режимі реального часу

- Взаємодію на основі SMS

- Шляхи, керовані застосунками

- Платформи кризових комунікацій

Зловмисники експлуатували всі чотири.

Якщо ваша організація працює у фінтех, охороні здоров'я, телекомунікаціях, державних послугах або роздрібній торгівлі, ви використовуєте подібну механіку взаємодії. Ваші клієнти навчені швидко реагувати на сповіщення.

Різниця між взаємодією та експлуатацією тепер надзвичайно тонка.

Як технічно працювала атака?

Шкідлива програма використовувала передові техніки уникнення для обходу базових перевірок безпеки.

Технічний аналіз CloudSEK виявив:

- Підробку підпису

- Підробку інсталятора

- Обфускацію на основі рефлексії

- Багатоетапне завантаження корисного навантаження

Після активації застосунок збирав конфіденційні дані та надсилав їх на кінцеві точки, такі як api[.]ra-backup[.]com/analytics/submit.php.

У конфліктному середовищі це має наслідки, що виходять за межі шахрайства.

Дані про місцезнаходження можуть відобразити діяльність укриттів.

Перехоплення SMS може розкрити оперативні повідомлення.

Списки контактів можуть дозволити цілеспрямовані хвилі фішингу.

Це стає ризиком фізичної безпеки, а не лише цифровим компромісом.

Як заявив Shobhit Mishra, дослідник загроз у CloudSEK:

Ця заява повинна глибоко резонувати з керівниками CX.

Що таке експлуатація кризи і чому команди CX повинні це розуміти?

Експлуатація кризи — це стратегічне використання страху та терміновості для маніпулювання цифровою поведінкою у масштабі.

Сучасні клієнти живуть всередині екосистем сповіщень. У надзвичайних ситуаціях вони призупиняють скептицизм. Вони діють швидко. Вони довіряють сигналам авторитету.

Зловмисники це знають.

Для команд CX кризові моменти створюють три вразливості:

- Прискорення прийняття рішень

- Знижена поведінка верифікації

- Вища залежність від цифрових точок контакту

Ваші карти шляху рідко враховують зловмисне перехоплення довіри.

Але повинні.

Як це пов'язано з фрагментацією шляху?

Фрагментація шляху виникає, коли клієнти переміщуються між каналами без послідовної верифікації або контексту.

Ця кампанія експлуатувала фрагментацію трьома способами:

1. SMS як точка входу

Зловмисники використовували підроблені SMS-повідомлення для стимулювання встановлення. SMS залишається одним із найбільш довірених каналів у світі.

Проте багато керівників CX розглядають SMS як чистий інструмент взаємодії, а не поверхню безпеки.

2. Шляхи застосунків, завантажених зі сторони

Шкідливий APK поширювався за межами офіційних магазинів застосунків. Багато організацій не навчають клієнтів ризикам бічного завантаження.

Якщо ваші клієнти встановлюють оновлення з посилань, у вас є прогалина вразливості.

3. Сліпота дозволів при онбордингу

Фальшивий застосунок агресивно запитував дозволи. Легітимна версія — ні.

Проте більшість користувачів не порівнюють обсяги дозволів. Вони натискають "Дозволити".

Це виклик UX-дизайну та цифрової грамотності.

Які стратегічні патерни це виявляє?

Висновки CloudSEK підкреслюють ширший патерн: зловмисники дедалі більше зброять реальні кризи та довірені інституції.

Цей патерн включає:

- Імітацію платформ громадської безпеки

- Експлуатацію геополітичної напруги

- Використання високооб'ємних каналів сповіщень

- Вбудовування шкідливих програм у застосунки з функціональним виглядом

Це емоційна інженерія у масштабі.

Стратегія CX тепер повинна включати адверсивне мислення.

Яку структуру можуть використовувати керівники CX для побудови цифрової стійкості?

Ось практична структура для узгодження безпеки, орієнтованої на досвід.

Модель TRUST-LENS

T – Моделювання загроз всередині шляхів

Картування, де зловмисники можуть імітувати ваш бренд.

R – Управління каналами в режимі реального часу

Аудит потоків SMS, електронної пошти, push та WhatsApp на ризик підробки.

U – Підказки для освіти користувачів

Вбудовування мікротексту, який навчає безпечній поведінці завантаження.

S – Примусове розповсюдження тільки через магазин

Відмова від бічного завантаження через дизайн застосунку та повідомлення.

T – Прозорість під час криз

Чітке повідомлення офіційних каналів у періоди високого ризику.

L – Найменші привілеї за замовчуванням

Агресивне обмеження дозволів застосунку.

E – Інтеграція зовнішньої інтелектуальної інформації

Партнерство з прогнозними платформами загроз, такими як CloudSEK.

N – Стандарти автентифікації сповіщень

Прийняття криптографічної верифікації та видимих маркерів довіри.

S – Рада з управління безпекою-CX

Подолання розрізненості між безпекою, CX, продуктом та комунікаціями.

Ця модель узгоджує дизайн досвіду з проактивним аналізом загроз.

Які поширені пастки повинні уникати команди CX?

Пастка 1: розгляд безпеки як проблеми ІТ

Безпека — це питання довіри. Довіра — це питання CX.

Пастка 2: перевантаження користувачів дозволами

Кожен запит дозволу підриває довіру.

Пастка 3: ігнорування кризових сценаріїв

Кризові моменти підсилюють показники успіху атак.

Пастка 4: відсутність стрічок загроз у режимі реального часу

Без прогнозної інтелектуальної інформації ваша дорожня карта CX відстає від зловмисників.

Ключові ідеї для керівників CX та EX

- Терміновість є множником вразливості.

- Атаки імітації тепер імітують функціональну цінність.

- Крадіжка даних про місцезнаходження може стати фізичним ризиком.

- Кризові комунікації вимагають зміцненого дизайну.

- Розрізнені команди створюють сліпі зони, які експлуатують зловмисники.

Позиція безпеки тепер визначає сприйняття бренду.

Як організації повинні це операціоналізувати?

Перехід від реактивних сповіщень до прогнозного управління.

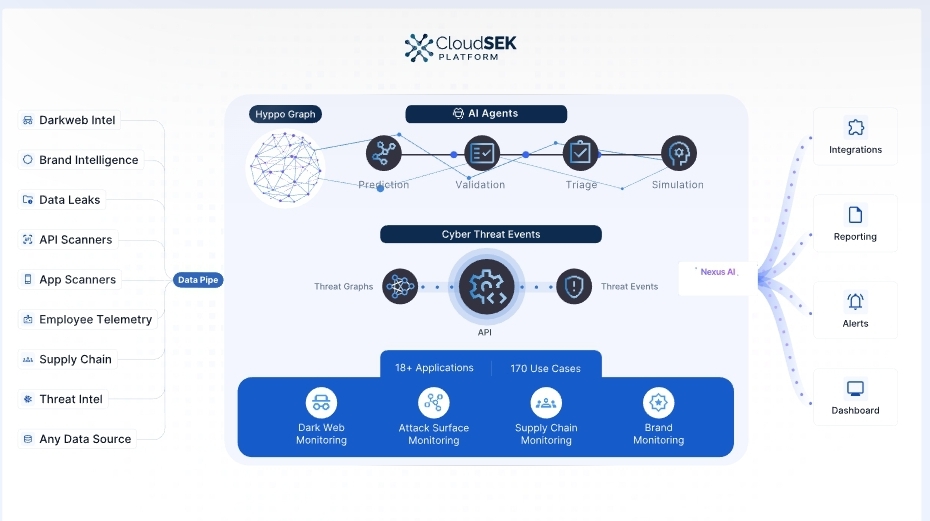

CloudSEK позиціонує себе як прогнозну платформу кіберзагроз. Її хмарна SaaS-модель безперервно відображає цифрові сліди та ідентифікує шляхи атак, що виникають.

Для керівників CX це означає:

- Інтеграцію аналізу загроз в аналітику шляху

- Моніторинг темної мережі щодо імітації бренду

- Відстеження підроблених доменів та варіантів APK

- Проактивне блокування індикаторів компрометації

Метрики цифрового досвіду тепер повинні включати індикатори ризику довіри.

FAQ: що запитують керівники CX

Як команди CX можуть виявити ризики імітації на ранніх стадіях?

Співпрацюйте з постачальниками аналізу загроз та відстежуйте підроблені домени, варіанти APK та тенденції SMS-фішингу.

Чому застосунки екстреної допомоги особливо привабливі для зловмисників?

Вони створюють терміновість, зменшують скептицизм та виправдовують дозволи високого ризику.

Чи повинні команди CX володіти освітою з безпеки клієнтів?

Так. Грамотність у безпеці покращує якість досвіду та довіру до бренду.

Як ми зменшуємо ризик бічного завантаження?

Просувайте лише офіційні посилання на магазини застосунків. Додайте попередження в застосунку про неофіційні оновлення.

Чи може прогнозна інтелектуальна інформація покращити результати CX?

Так. Це зменшує відтік, пов'язаний із порушеннями, та зберігає капітал довіри.

Практичні висновки для професіоналів CX

- Картування високоризикових кризових сценаріїв у вашій архітектурі шляху.

- Аудит усіх потоків SMS та push-сповіщень на експозицію підробки.

- Узгодження керівників безпеки та CX на щомісячному форумі управління.

- Вбудовування повідомлень про прозорість дозволів у UX онбордингу.

- Агресивне просування офіційних каналів розповсюдження у періоди криз.

- Прийняття моніторингу прогнозного аналізу загроз для імітації бренду.

- Відстеження метрик довіри поряд із NPS та CSAT.

- Створення сценаріїв комунікації для конкретних криз з верифікованими цифровими підписами.

Кампанія фальшивого "Red Alert" — це не просто новина про шкідливі програми.

Це попередження про майбутнє цифрової довіри.

У світі, де паніка стає корисним навантаженням, керівники CX повинні проектувати не просто для задоволення, а й для захисту.

Тому що коли клієнти натискають у страху, ваш бренд несе наслідки.

Публікація Кампанія фальшивого застосунку "Red Alert": уроки CX з експлуатації шкідливих програм, керованих кризою з'явилася спочатку на CX Quest.

Вам також може сподобатися

Австралія схвалює перший регульований стейблкоїн AUD на XRP Ledger

У Мінфіні пояснили роль девальвації гривні під час війни