Chiến dịch ứng dụng giả mạo "Red Alert": Bài học trải nghiệm khách hàng từ khai thác phần mềm độc hại dựa trên khủng hoảng

Khi Hoảng Loạn Trở Thành Tải Trọng Tấn Công: Bài Học Lãnh Đạo CX Phải Rút Ra Từ Chiến Dịch Ứng Dụng "Red Alert" Giả Mạo

Hãy tưởng tượng điều này.

Điện thoại của bạn rung lúc 2:17 sáng.

Một tin nhắn cho rằng đó là bản cập nhật khẩn cấp cho ứng dụng cứu sinh khẩn cấp.

Bạn nhấp vào. Bạn cài đặt. Thêm nữa, bạn tin tưởng.

Giờ hãy tưởng tượng khách hàng của bạn cũng làm điều tương tự.

Đó là câu chuyện thực sự đằng sau mối đe dọa mới nhất được phát hiện. Công ty đã xác định một chiến dịch Android độc hại đang lan truyền phiên bản giả mạo của ứng dụng khẩn cấp "Red Alert" của Israel. Ứng dụng hợp pháp được vận hành bởi. Phiên bản giả mạo bắt chước nó một cách thuyết phục.

Kết quả? Dữ liệu SMS bị đánh cắp, danh sách liên lạc và thông tin vị trí chính xác. Tất cả được thu thập dưới vỏ bọc khẩn cấp và an toàn công cộng.

Đối với các lãnh đạo CX và EX, đây không chỉ là tin tức an ninh mạng. Đây là một bài học quan trọng về sự sụp đổ lòng tin, sự phân mảnh hành trình và khai thác khủng hoảng.

Hãy phân tích những gì đã xảy ra và ý nghĩa của nó đối với chiến lược trải nghiệm khách hàng.

Điều Gì Đã Xảy Ra Trong Chiến Dịch Ứng Dụng "Red Alert" Giả Mạo?

Tóm lại: kẻ tấn công đã khai thác tình trạng khẩn cấp do khủng hoảng để phân phối ứng dụng Android trojan thông qua giả mạo SMS.

Theo báo cáo tình báo về mối đe dọa của CloudSEK, kẻ tấn công đã phân phối APK giả mạo bắt chước ứng dụng Cảnh báo rủi ro khẩn cấp "Red Alert" chính thức của Israel. Chiến dịch xuất hiện giữa xung đột Israel-Iran đang diễn ra, khi nhu cầu công chúng về Cảnh báo thị trường theo thời gian thực tăng đột biến.

Ứng dụng độc hại:

- Sao chép chặt chẽ giao diện người dùng của ứng dụng hợp pháp

- Yêu cầu quyền rủi ro cao trong quá trình onboarding

- Thu thập dữ liệu SMS, danh bạ và vị trí chính xác

- Xuất dữ liệu sang cơ sở hạ tầng do kẻ tấn công kiểm soát

Nó thậm chí còn tiếp tục cung cấp chức năng theo kiểu Cảnh báo rủi ro để duy trì độ tin cậy.

Chi tiết đó rất quan trọng.

Phần mềm độc hại không chỉ tấn công. Nó duy trì ảo giác về giá trị.

Tại Sao Các Lãnh Đạo CX Và EX Phải Quan Tâm?

Bởi vì chiến dịch này vũ khí hóa chính những trụ cột của trải nghiệm khách hàng hiện đại: lòng tin, tính khẩn cấp và sự phụ thuộc kỹ thuật số.

Hệ sinh thái phi tập trung CX ngày nay dựa vào:

- Thông báo & Nhắc nhở theo thời gian thực

- Tương tác dựa trên SMS

- Hành trình dựa trên ứng dụng

- Nền tảng Thông báo & Nhắc nhở khủng hoảng

Kẻ tấn công đã khai thác cả bốn.

Nếu tổ chức của bạn hoạt động trong lĩnh vực fintech, chăm sóc sức khỏe, viễn thông, dịch vụ công cộng hoặc bán lẻ, bạn sử dụng cơ chế tương tác tương tự. Khách hàng của bạn được đào tạo để phản ứng nhanh chóng với Cảnh báo rủi ro.

Sự khác biệt giữa tương tác và khai thác giờ đây mỏng như lưỡi dao.

Cuộc Tấn Công Hoạt Động Kỹ Thuật Như Thế Nào?

Phần mềm độc hại đã sử dụng các kỹ thuật lẩn tránh nâng cao để vượt qua các kiểm tra Bảo mật cơ bản.

Phân tích kỹ thuật của CloudSEK đã xác định:

- Giả mạo ác ý chữ ký

- Giả mạo ác ý trình cài đặt

- Làm xáo trộn dựa trên phản chiếu

- Tải tải trọng đa giai đoạn

Khi hoạt động, ứng dụng đã thu thập dữ liệu nhạy cảm và gửi đến các điểm cuối như api[.]ra-backup[.]com/analytics/submit.php.

Trong môi trường xung đột, điều này có ý nghĩa vượt xa gian lận.

Dữ liệu vị trí có thể lập bản đồ hoạt động nơi trú ẩn.

Chặn SMS có thể làm lộ thông điệp hoạt động.

Danh sách liên hệ có thể kích hoạt làn sóng phishing có mục tiêu.

Điều này trở thành rủi ro Bảo mật vật lý, không chỉ là xâm phạm kỹ thuật số.

Như Shobhit Mishra, Nhà nghiên cứu Tình báo Mối đe dọa tại CloudSEK, đã tuyên bố:

Tuyên bố đó nên gây được tiếng vang sâu sắc với các lãnh đạo CX.

Khai Thác Khủng Hoảng Là Gì Và Tại Sao Các Nhóm CX Phải Hiểu Nó?

Khai thác khủng hoảng là việc sử dụng chiến lược nỗi sợ hãi và tính khẩn cấp để Thao túng thị trường hành vi kỹ thuật số ở quy mô lớn.

Khách hàng hiện đại sống trong Hệ sinh thái phi tập trung Thông báo & Nhắc nhở. Trong các tình huống khẩn cấp, họ tạm dừng sự hoài nghi. Họ hành động nhanh chóng. Họ tin tưởng tín hiệu có thẩm quyền.

Kẻ tấn công biết điều này.

Đối với các nhóm CX, thời điểm khủng hoảng tạo ra ba lỗ hổng:

- Tăng tốc ra quyết định

- Giảm Xác minh SMS hành vi

- Phụ thuộc cao hơn vào điểm tiếp xúc kỹ thuật số

Bản đồ hành trình của bạn hiếm khi tính đến việc chặn Giả mạo ác ý lòng tin.

Chúng nên có.

Điều Này Kết Nối Với Phân Mảnh Hành Trình Như Thế Nào?

Phân mảnh hành trình xảy ra khi khách hàng di chuyển qua các kênh mà không có Xác minh SMS hoặc ngữ cảnh nhất quán.

Chiến dịch này đã khai thác phân mảnh theo ba cách:

1. SMS Như Một Điểm Vào

Kẻ tấn công đã sử dụng tin nhắn SMS giả mạo để thúc đẩy cài đặt. SMS vẫn là một trong những kênh được tin cậy nhất trên toàn cầu.

Tuy nhiên, nhiều lãnh đạo CX coi SMS là một công cụ tương tác thuần túy, không phải là một bề mặt Bảo mật.

2. Hành Trình Ứng Dụng Tải Song Song

APK Giả mạo ác ý được phân phối bên ngoài các cửa hàng ứng dụng chính thức. Nhiều tổ chức không giáo dục khách hàng về rủi ro tải song song.

Nếu khách hàng của bạn cài đặt cập nhật từ liên kết, bạn có khoảng trống lỗ hổng.

3. Mù Quáng Quyền Onboarding

Ứng dụng giả mạo yêu cầu quyền một cách hung hăng. Phiên bản hợp pháp thì không.

Tuy nhiên, hầu hết người dùng không so sánh phạm vi quyền. Họ nhấp "Cho phép."

Đó là thách thức thiết kế UX và kiến thức kỹ thuật số.

Điều Này Tiết Lộ Những Mô Hình Chiến Lược Gì?

Phát hiện của CloudSEK nhấn mạnh một mô hình rộng hơn: kẻ tấn công ngày càng vũ khí hóa các cuộc khủng hoảng trong thế giới thực và các tổ chức đáng tin cậy.

Mô hình này bao gồm:

- Giả mạo ác ý nền tảng an toàn công cộng

- Khai thác căng thẳng địa chính trị

- Tận dụng các kênh Thông báo & Nhắc nhở khối lượng lớn

- Nhúng phần mềm độc hại bên trong các ứng dụng trông có chức năng

Đây là kỹ thuật cảm xúc ở quy mô lớn.

Chiến lược CX giờ đây phải kết hợp tư duy đối đầu.

Khung Nào Các Lãnh Đạo CX Có Thể Sử Dụng Để Xây Dựng Khả Năng Phục Hồi Kỹ Thuật Số?

Đây là một khung thực tế để căn chỉnh Bảo mật dựa trên trải nghiệm.

Mô Hình TRUST-LENS

T – Threat Modeling Inside Journeys (Mô Hình Hóa Mối Đe Dọa Trong Hành Trình)

Lập bản đồ nơi kẻ tấn công có thể giả mạo thương hiệu của bạn.

R – Real-Time Channel Governance (Quản Trị Kênh Theo Thời Gian Thực)

Kiểm toán dòng SMS, email, đẩy và WhatsApp để phát hiện rủi ro giả mạo.

U – User Education Nudges (Thúc Đẩy Giáo Dục Người Dùng)

Nhúng văn bản vi mô dạy hành vi tải xuống an toàn.

S – Store-Only Distribution Enforcement (Thực Thi Phân Phối Chỉ Cửa Hàng)

Ngăn chặn tải song song thông qua thiết kế ứng dụng và tin nhắn.

T – Transparency During Crises (Minh Bạch Trong Khủng Hoảng)

Thông báo & Nhắc nhở các kênh chính thức rõ ràng trong các giai đoạn rủi ro cao.

L – Least Privilege by Default (Ít Đặc Quyền Nhất Theo Mặc Định)

Hạn chế quyền ứng dụng một cách quyết liệt.

E – External Intelligence Integration (Tích Hợp Tình Báo Bên Ngoài)

Hợp tác với các nền tảng mối đe dọa dự đoán như CloudSEK.

N – Notification Authentication Standards (Tiêu Chuẩn Xác Thực Thông Báo & Nhắc nhở)

Áp dụng Xác minh SMS mật mã và các dấu hiệu tin cậy hiển thị.

S – Security-CX Governance Council (Hội Đồng Quản Trị Bảo mật-CX)

Phá vỡ các hầm chứa giữa Bảo mật, CX, sản phẩm và Thông báo & Nhắc nhở.

Mô hình này căn chỉnh thiết kế trải nghiệm với tình báo mối đe dọa chủ động.

Những Cạm Bẫy Phổ Biến Mà Các Nhóm CX Phải Tránh Là Gì?

Cạm Bẫy 1: Coi Bảo mật Là Vấn Đề Của CNTT

Bảo mật là vấn đề lòng tin. Lòng tin là vấn đề CX.

Cạm Bẫy 2: Quá Tải Người Dùng Với Quyền

Mỗi yêu cầu quyền làm xói mòn độ tin cậy.

Cạm Bẫy 3: Bỏ Qua Sách Lược Khủng Hoảng

Thời điểm khủng hoảng khuếch đại tỷ lệ thành công tấn công.

Cạm Bẫy 4: Không Có Nguồn Cấp Mối Đe Dọa Theo Thời Gian Thực

Không có trí thông minh dự đoán, lộ trình CX của bạn tụt hậu so với kẻ tấn công.

Những Hiểu Biết Chính Cho Các Lãnh Đạo CX Và EX

- Tính khẩn cấp là một bộ nhân lỗ hổng.

- Các cuộc tấn công giả mạo giờ đây bắt chước giá trị chức năng.

- Trộm cắp dữ liệu vị trí có thể trở thành rủi ro vật lý.

- Thông báo & Nhắc nhở khủng hoảng yêu cầu thiết kế cứng rắn.

- Các nhóm bị cô lập tạo ra điểm mù mà kẻ tấn công khai thác.

Tư thế Bảo mật giờ đây xác định nhận thức thương hiệu.

Các Tổ Chức Nên Vận Hành Điều Này Như Thế Nào?

Chuyển từ Cảnh báo rủi ro phản ứng sang quản trị dự đoán.

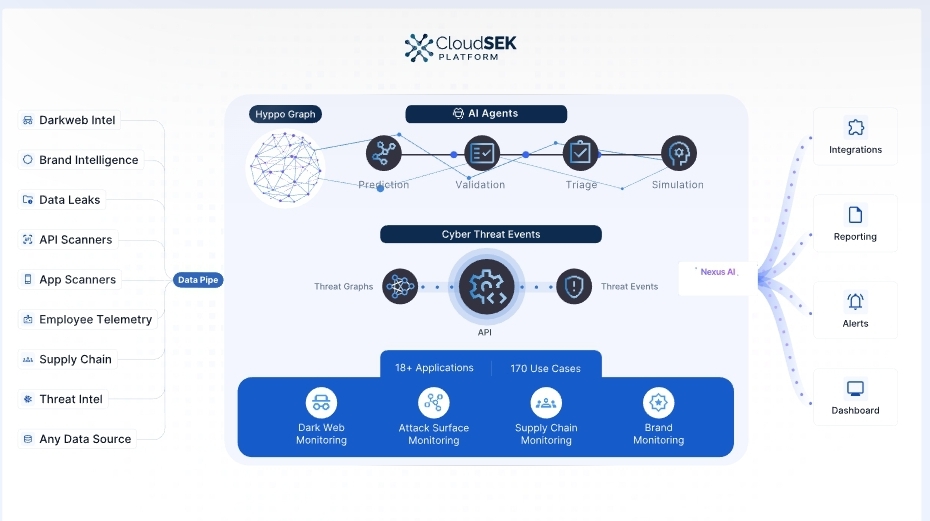

CloudSEK định vị mình như một nền tảng tình báo mối đe dọa mạng dự đoán. Mô hình SaaS gốc Điện toán đám mây của nó liên tục lập bản đồ dấu chân kỹ thuật số và xác định các đường tấn công mới nổi.

Đối với các lãnh đạo CX, điều này có nghĩa là:

- Tích hợp tình báo mối đe dọa vào phân tích hành trình

- Giám sát cuộc trò chuyện dark web xung quanh giả mạo thương hiệu

- Theo dõi các miền giả mạo và biến thể APK

- Chặn chủ động các chỉ số xâm phạm

Các chỉ số trải nghiệm kỹ thuật số giờ đây phải bao gồm các chỉ số rủi ro lòng tin.

FAQ: Những Gì Các Lãnh Đạo CX Đang Hỏi

Các Nhóm CX Có Thể Phát Hiện Sớm Rủi Ro Giả Mạo Như Thế Nào?

Hợp tác với các nhà cung cấp tình báo mối đe dọa và giám sát các miền giả mạo, biến thể APK và xu hướng lừa đảo SMS.

Tại Sao Các Ứng Dụng Khẩn Cấp Đặc Biệt Hấp Dẫn Với Kẻ Tấn Công?

Chúng tạo ra tính khẩn cấp, giảm sự hoài nghi và biện minh cho các quyền rủi ro cao.

Các Nhóm CX Có Nên Sở Hữu Giáo Dục Bảo mật Khách Hàng Không?

Có. Kiến thức Bảo mật cải thiện chất lượng trải nghiệm và lòng tin thương hiệu.

Làm Thế Nào Để Chúng Ta Giảm Rủi Ro Tải Song Song?

Chỉ quảng bá liên kết cửa hàng ứng dụng chính thức. Thêm Cảnh báo rủi ro trong ứng dụng về các bản cập nhật không chính thức.

Trí Thông Minh Dự Đoán Có Thể Cải Thiện Kết Quả CX Không?

Có. Nó giảm tỷ lệ rời bỏ liên quan đến vi phạm và bảo tồn vốn chủ sở hữu lòng tin.

Những Bài Học Hành Động Cho Các Chuyên Gia CX

- Lập bản đồ các kịch bản khủng hoảng rủi ro cao trong kiến trúc hành trình của bạn.

- Kiểm toán tất cả các dòng SMS và Thông báo & Nhắc nhở đẩy để phát hiện Giả mạo ác ý.

- Căn chỉnh các lãnh đạo Bảo mật và CX trong một diễn đàn quản trị hàng tháng.

- Nhúng tin nhắn minh bạch quyền trong UX onboarding.

- Quảng bá các kênh phân phối chính thức một cách quyết liệt trong các giai đoạn khủng hoảng.

- Áp dụng giám sát tình báo mối đe dọa dự đoán cho giả mạo thương hiệu.

- Theo dõi các chỉ số lòng tin cùng với NPS và CSAT.

- Tạo sách lược Thông báo & Nhắc nhở cụ thể cho khủng hoảng với chữ ký kỹ thuật số đã được Xác minh SMS.

Chiến dịch "Red Alert" giả mạo không chỉ là tin tức phần mềm độc hại.

Đó là một cảnh báo về tương lai của lòng tin kỹ thuật số.

Trong một thế giới mà hoảng loạn trở thành tải trọng, các lãnh đạo CX phải thiết kế không chỉ để làm hài lòng, mà còn để phòng thủ.

Bởi vì khi khách hàng nhấp vào trong sợ hãi, thương hiệu của bạn chịu hậu quả.

Bài viết Fake "Red Alert" App Campaign: CX Lessons from Crisis-Driven Malware Exploitation xuất hiện đầu tiên trên CX Quest.

Có thể bạn cũng thích

Nga xem xét điều chỉnh stablecoin riêng biệt với tiền mã hoá

Tại sao Bitcoin đang tăng mạnh?