Tin tặc liên quan đến Triều Tiên bị nghi ngờ trong vụ vi phạm Bitrefill đã rút cạn ví

Bitrefill tiết lộ rằng họ đã trở thành mục tiêu của một cuộc tấn công mạng vào ngày 1 tháng 3, dẫn đến việc mất cắp tiền mã hóa, và cho biết cuộc điều tra của họ đã tìm thấy nhiều dấu hiệu liên kết sự việc với các chiến thuật được sử dụng bởi nhóm Lazarus/Bluenoroff có liên quan đến DPRK.

Công ty tuyên bố rằng những điểm tương đồng trong phương thức tấn công, phần mềm độc hại, mô hình truy vết trên chuỗi và việc tái sử dụng địa chỉ IP và Email phù hợp với các hoạt động trước đây được quy cho nhóm này.

Tấn công mạng Bitrefill

Theo công ty, vụ xâm nhập bắt nguồn từ máy tính xách tay của một nhân viên bị tấn công, nơi thông tin đăng nhập cũ đã bị trích xuất. Thông tin đăng nhập đó cho phép truy cập vào bản sao chứa các bí mật sản xuất, sau đó kẻ tấn công đã sử dụng để mở rộng quyền truy cập của chúng trên các hệ thống của Bitrefill. Điều này cho phép chúng tiếp cận các phần của cơ sở dữ liệu và một số ví tiền mã hóa nhất định.

Trong tweet mới nhất của mình, Bitrefill cho biết họ lần đầu tiên xác định được sự việc sau khi phát hiện các mô hình mua hàng bất thường liên quan đến một số nhà cung cấp, điều này cho thấy hàng tồn kho thẻ quà tặng và dòng cung ứng của họ đang bị lạm dụng. Đồng thời, họ quan sát thấy một số ví nóng đang bị rút cạn và tiền được gửi đến các địa chỉ do kẻ tấn công kiểm soát. Sau khi xác nhận vụ xâm nhập, công ty đã tắt tất cả các hệ thống để kiểm soát tình hình.

Sau sự việc, Bitrefill xác nhận rằng họ đã làm việc với các chuyên gia an ninh mạng bên ngoài, nhóm ứng phó sự cố, nhà phân tích blockchain và cơ quan thực thi pháp luật.

Công ty cho biết không có dấu hiệu nào cho thấy dữ liệu khách hàng là trọng tâm chính của cuộc tấn công. Theo nhật ký của họ, kẻ tấn công đã chạy một số lượng hạn chế các truy vấn cơ sở dữ liệu phù hợp với hoạt động thăm dò để xác định những gì có thể được trích xuất. Điều này bao gồm tiền mã hóa và hàng tồn kho thẻ quà tặng. Bitrefill cho biết thêm rằng họ lưu trữ tối thiểu dữ liệu cá nhân và không yêu cầu xác minh KYC bắt buộc, với bất kỳ thông tin xác minh nào được lưu giữ bởi một nhà cung cấp bên ngoài.

Tuy nhiên, họ xác nhận rằng khoảng 18,500 hồ sơ mua hàng đã bị truy cập, bao gồm địa chỉ Email, địa chỉ thanh toán tiền mã hóa và siêu dữ liệu như địa chỉ IP. Trong khoảng 1,000 trường hợp khách hàng đã cung cấp tên cho các sản phẩm cụ thể, thông tin đã được mã hóa, nhưng công ty đang coi như nó có khả năng bị truy cập do khả năng lộ khóa mã hóa. Những người dùng đó đã được thông báo.

Bitrefill cho biết hiện tại họ không tin rằng khách hàng cần thực hiện hành động cụ thể nào, nhưng khuyên nên cảnh giác với bất kỳ thông tin liên lạc bất ngờ nào liên quan đến Bitrefill hoặc tiền mã hóa.

Công ty cho biết thêm rằng họ đã tăng cường các biện pháp bảo mật, bao gồm tiến hành thêm các đánh giá an ninh mạng bên ngoài và kiểm tra xâm nhập, thắt chặt kiểm soát truy cập nội bộ, cải thiện hệ thống giám sát và ghi nhật ký, và tinh chỉnh các quy trình ứng phó sự cố. Họ cho biết các khoản lỗ tài chính sẽ được bù đắp từ vốn hoạt động của mình và hầu hết các dịch vụ, bao gồm thanh toán và hàng tồn kho, đã được khôi phục.

Sự tàn phá của Lazarus

Mặc dù nhiều nền tảng crypto đã tăng cường khung bảo mật của họ trong những năm gần đây, các tác nhân đe dọa vẫn tiếp tục vượt qua các biện pháp bảo vệ. Nhóm Lazarus vẫn là đối thủ dai dẳng và nguy hiểm nhất của ngành, chịu trách nhiệm cho vụ hack crypto lớn nhất được ghi nhận sau khi đánh cắp 1,4 tỷ đô la từ Bybit vào tháng 2 năm 2025.

Nhà điều tra blockchain ZachXBT trước đây đã nói rằng các vụ xâm nhập liên quan đến các nền tảng như Bybit, DMM Bitcoin và WazirX đã chứng kiến tiền bị đánh cắp được rửa một cách dễ dàng. Nhà điều tra trên chuỗi đã thêm rằng các nhóm rửa tiền dường như đã "giành chiến thắng trong trận chiến" trước cơ quan thực thi pháp luật.

Bài viết North Korea-Linked Hackers Suspected in Bitrefill Breach That Drained Wallets xuất hiện đầu tiên trên CryptoPotato.

Có thể bạn cũng thích

Morgan Stanley nộp sửa đổi lần hai hồ sơ ETF Bitcoin, dự kiến niêm yết mã MSBT

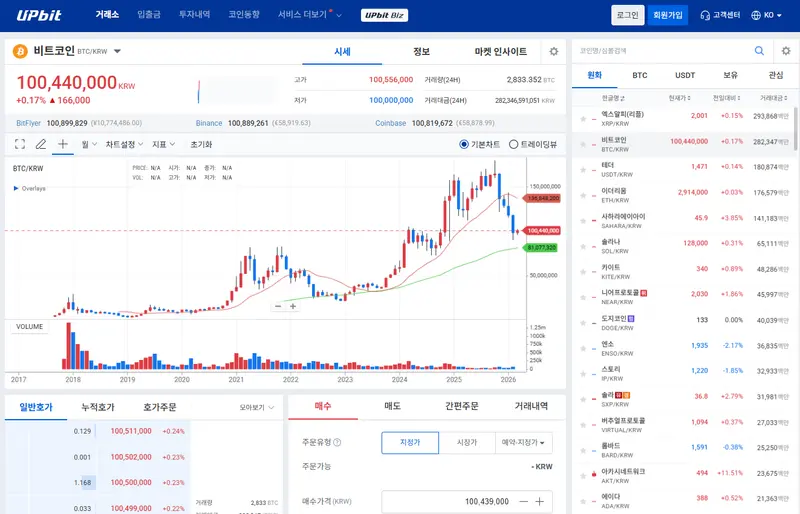

Học hỏi sàn Upbit Hàn Quốc để xây dựng các sàn giao dịch tại Việt Nam