Kerentanan Ubuntu Menandakan Meningkatnya Risiko CX dalam Infrastruktur Digital

Kerentanan Keamanan di Ubuntu Menyoroti Risiko Tersembunyi terhadap Pengalaman Pelanggan Digital

Kerentanan yang baru teridentifikasi di Ubuntu menarik perhatian pada dimensi kritis namun sering diabaikan dari pengalaman pelanggan: ketahanan dan keamanan infrastruktur yang mendasarinya.

Qualys Threat Research Unit telah mengungkapkan CVE-2026-3888, sebuah kelemahan yang memengaruhi instalasi default Ubuntu Desktop 24.04 dan versi yang lebih baru. Kerentanan ini memungkinkan pengguna lokal tanpa hak istimewa untuk meningkatkan hak akses ke akses root dengan mengeksploitasi interaksi antara dua komponen sistem standar—snap-confine dan systemd-tmpfiles. Meskipun eksploitasi memerlukan kondisi waktu tertentu, hasil potensialnya adalah kompromi sistem penuh.

Temuan ini menyoroti masalah yang lebih luas dalam lingkungan digital modern: risiko yang muncul bukan dari kelemahan yang terisolasi, tetapi dari interaksi komponen yang terpercaya.

Keandalan Infrastruktur sebagai Prioritas CX

Pengalaman pelanggan semakin dibentuk oleh kinerja dan keandalan ekosistem digital yang kompleks. Organisasi saat ini menyediakan layanan melalui platform yang saling terhubung yang bergantung pada infrastruktur cloud, perangkat lunak sumber terbuka, dan pipeline deployment berkelanjutan.

Dalam lingkungan ini, pelanggan mengharapkan interaksi yang mulus dan selalu aktif. Gangguan layanan, pelanggaran keamanan, atau penurunan kinerja tidak lagi dapat ditoleransi dan dapat dengan cepat mengikis kepercayaan.

Sistem operasi sumber terbuka seperti Ubuntu memainkan peran mendasar dalam mendukung layanan digital—dari aplikasi enterprise hingga platform yang menghadap pelanggan. Fleksibilitas dan skalabilitas mereka menjadikannya penting untuk inisiatif transformasi digital.

Namun, penggunaan mereka yang luas juga menjadikan mereka titik kerentanan kritis. Masalah yang diidentifikasi oleh Qualys mengilustrasikan bagaimana proses sistem rutin—seperti manajemen file sementara—dapat memperkenalkan risiko ketika digabungkan dengan cara yang tidak terduga.

Bagi pemimpin CX, ini memperkuat kebutuhan untuk melihat infrastruktur bukan hanya sebagai aset IT, tetapi sebagai komponen inti dari penyediaan pengalaman.

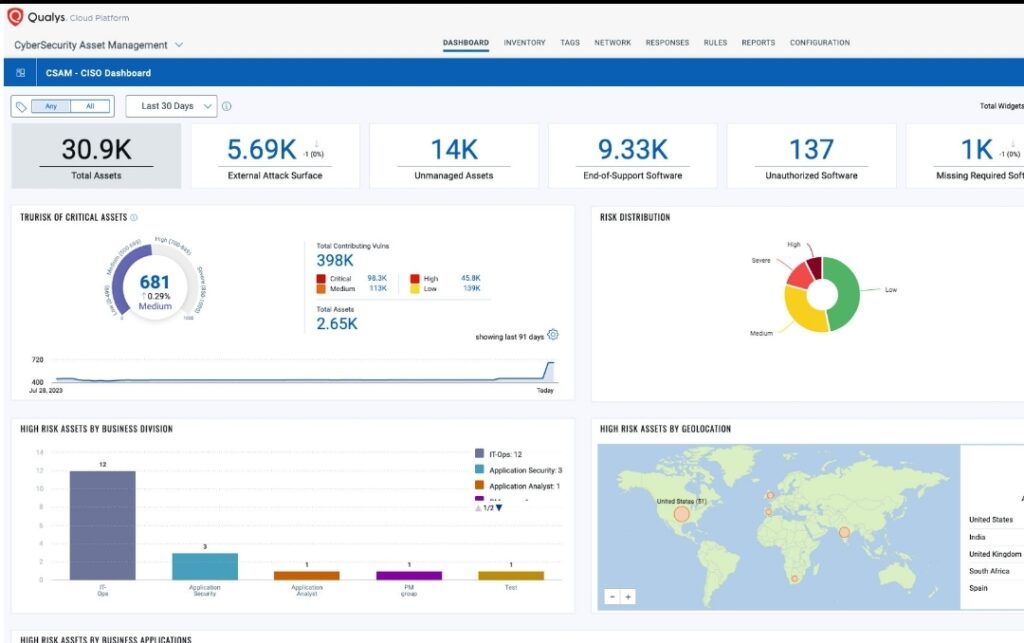

Posisi Strategis Qualys dalam Keamanan Proaktif

Qualys terus memperkuat posisinya sebagai penyedia intelijen keamanan berkelanjutan. Penemuan CVE-2026-3888 sejalan dengan fokusnya yang lebih luas pada deteksi kerentanan proaktif dan visibilitas risiko waktu nyata.

Dengan mengidentifikasi kelemahan yang berakar pada interaksi komponen, bukan kelemahan titik tunggal, Qualys menunjukkan tingkat penelitian ancaman yang lebih dalam. Pendekatan ini mencerminkan sifat keamanan siber yang terus berkembang, di mana risiko semakin muncul dari kompleksitas sistem.

Pengenalan pengidentifikasi deteksi khusus (QID 386810) lebih lanjut mendukung strategi berbasis platform. Ini memungkinkan organisasi untuk dengan cepat mengidentifikasi eksposur dan mengambil tindakan korektif dalam alur kerja yang ada.

Dari perspektif bisnis, ini memperkuat peran Qualys dalam membantu perusahaan mempertahankan lingkungan yang aman dan stabil—persyaratan penting untuk memberikan pengalaman pelanggan yang konsisten.

Memahami Dinamika Teknis

Kerentanan ini berasal dari interaksi antara snap-confine dan systemd-tmpfiles—dua komponen standar dalam lingkungan Ubuntu.

Snap-confine adalah bagian dari ekosistem Snap, bertanggung jawab untuk mengelola eksekusi dan pembatasan aplikasi. Systemd-tmpfiles, di sisi lain, menangani pembuatan dan pembersihan direktori sementara.

Dalam kondisi tertentu, manajemen direktori sementara ini dapat dimanipulasi. Penyerang dapat mengeksploitasi perilaku ini untuk memengaruhi operasi sistem file yang dilakukan oleh snap-confine, yang pada akhirnya mendapatkan akses tidak sah ke sumber daya yang memiliki hak istimewa.

Karena eksploitasi tidak memerlukan hak istimewa administratif, ini menghadirkan risiko signifikan dalam lingkungan multi-pengguna. Seiring waktu, dan dalam jendela waktu tertentu, penyerang dapat meningkatkan hak istimewa ke akses root penuh.

Jenis kerentanan ini menggarisbawahi tantangan kritis: memastikan keamanan tidak hanya di tingkat komponen, tetapi di seluruh interaksi yang mendefinisikan sistem modern.

Implikasi CX: Dari Risiko Backend ke Dampak Frontend

Meskipun kerentanan ada jauh di dalam arsitektur sistem, dampaknya dapat meluas langsung ke pengalaman yang menghadap pelanggan.

Sistem yang terganggu dapat menyebabkan pemadaman, penurunan layanan, atau akses data yang tidak sah. Bagi pelanggan, ini mungkin muncul sebagai transaksi yang gagal, waktu respons yang lebih lambat, atau kekhawatiran tentang integritas data.

Di sektor seperti e-commerce, layanan keuangan, dan SaaS, gangguan ini dapat memiliki konsekuensi langsung—mulai dari kehilangan pendapatan hingga kerusakan reputasi.

Deteksi kerentanan proaktif dan patching tepat waktu membantu mengurangi risiko ini sebelum mereka memengaruhi pengguna. Ini mengurangi gesekan operasional, meminimalkan waktu henti, dan memastikan kesinambungan layanan.

Keamanan juga memainkan peran kunci dalam membangun kepercayaan. Pelanggan mungkin tidak melihat sistem yang mendasarinya, tetapi mereka mengalami keandalannya. Kinerja yang konsisten dan perlindungan data sangat penting untuk mempertahankan kepercayaan dalam interaksi digital.

Implikasi Industri yang Lebih Luas

Penemuan CVE-2026-3888 mencerminkan pergeseran yang lebih luas dalam cara organisasi harus mendekati keamanan siber.

Seiring ekosistem teknologi menjadi lebih modular, kerentanan semakin muncul dari interaksi antara komponen daripada dari kelemahan individual. Ini memerlukan pendekatan keamanan yang lebih holistik—yang mempertimbangkan seluruh siklus hidup sistem.

Perusahaan merespons dengan berinvestasi dalam pemantauan berkelanjutan, alat deteksi otomatis, dan platform keamanan terintegrasi. Ada juga penekanan yang meningkat pada arsitektur zero-trust dan siklus manajemen patch yang lebih cepat.

Dari sudut pandang kompetitif, organisasi yang dapat memastikan tingkat ketahanan sistem yang lebih tinggi akan lebih baik diposisikan untuk memberikan pengalaman pelanggan yang andal dan membangun kepercayaan jangka panjang.

Prospek Masa Depan: Keamanan sebagai Fondasi CX

Persimpangan antara keamanan siber dan pengalaman pelanggan menjadi lebih jelas seiring transformasi digital dipercepat.

Organisasi tidak lagi dapat memperlakukan keamanan sebagai fungsi back-office. Sebaliknya, itu harus tertanam dalam desain dan operasi pengalaman pelanggan.

Insiden seperti ini menyoroti pentingnya mengantisipasi risiko sebelum mereka terwujud. Mencegah gangguan semakin penting seperti merespons mereka.

Ke depan, pemimpin CX perlu bekerja lebih erat dengan tim IT dan keamanan untuk memastikan bahwa ketahanan infrastruktur mendukung tujuan bisnis. Ini termasuk mengintegrasikan metrik keamanan ke dalam kerangka pengukuran CX dan menyelaraskan investasi teknologi dengan hasil pengalaman.

Dalam lingkungan di mana kepercayaan adalah pembeda kunci, kemampuan untuk memberikan pengalaman yang aman dan andal akan menentukan keunggulan kompetitif.

Poin-Poin Penting

- Kerentanan Ubuntu kritis memungkinkan kompromi sistem penuh

Kelemahan di Ubuntu memungkinkan pengguna lokal untuk meningkatkan hak istimewa ke akses root, menciptakan risiko signifikan untuk lingkungan enterprise, terutama yang memiliki banyak pengguna. - Interaksi sistem muncul sebagai risiko keamanan utama

Masalah yang diidentifikasi oleh Qualys Threat Research Unit menyoroti bagaimana kerentanan dapat muncul dari interaksi antara komponen yang terpercaya—bukan hanya kelemahan mandiri. - Keamanan infrastruktur secara langsung memengaruhi pengalaman pelanggan

Kerentanan backend dapat menyebabkan pemadaman, penurunan kinerja, atau risiko data, yang semuanya memengaruhi kepercayaan pelanggan dan kesinambungan layanan. - Deteksi dan patching proaktif sangat penting untuk ketahanan CX

Identifikasi awal, didukung oleh solusi dari Qualys, memungkinkan organisasi untuk mengurangi risiko sebelum mereka mengganggu perjalanan pelanggan. - Keamanan menjadi pembeda kompetitif dalam CX

Organisasi yang memastikan lingkungan digital yang stabil dan aman lebih baik diposisikan untuk memberikan pengalaman yang konsisten dan membangun kepercayaan pelanggan jangka panjang.

The post Ubuntu Vulnerability Signals Rising CX Risks in Digital Infrastructure appeared first on CX Quest.

Anda Mungkin Juga Menyukai

Perusahaan Ini Rumahkan 25 Persen Karyawan Gegara Lesunya Pasar Kripto

Flow Traders memperluas ke aset yang ditokenisasi melalui platform perdagangan over-the-counter 24/7.